HTML Injection

Title : HTML Injection Target : target.com Weakness : HTML Injection Date Of Scan : 2021-5-20

السلام عليكم ,

شرح طريقة اكتشاف ثغرة HTML Injection

ماهي ثغرة HTML Injection ؟

تحدث الثغرة عندما لايتعامل الموقع بشكل صحيح مع البيانات التي يقدمها المستخدم اي لايقوم بعملية التحقق والفلترة مما يعرض الموقع الى حقن اكواد ضارة

عادة ما يتم استخدام هذه الثغرة في الهندسة الاجتماعية والتصيد الاحتيالي, يتم استغلال الثغرة عن طريق التلاعب بمحتوى الموقع وحقن اكواد ونصوص في الصفحة وتغيير شكلها.

خطوات اكتشاف ثغرة HTML Injection

1. نقوم بفتح الرابط التالي :

https://target.com/enterprise-it/machine-learning?amp=

2. نقوم بحقن الكود التالي في الباراميتر amp :

"><h1>HTML Injection</h1>

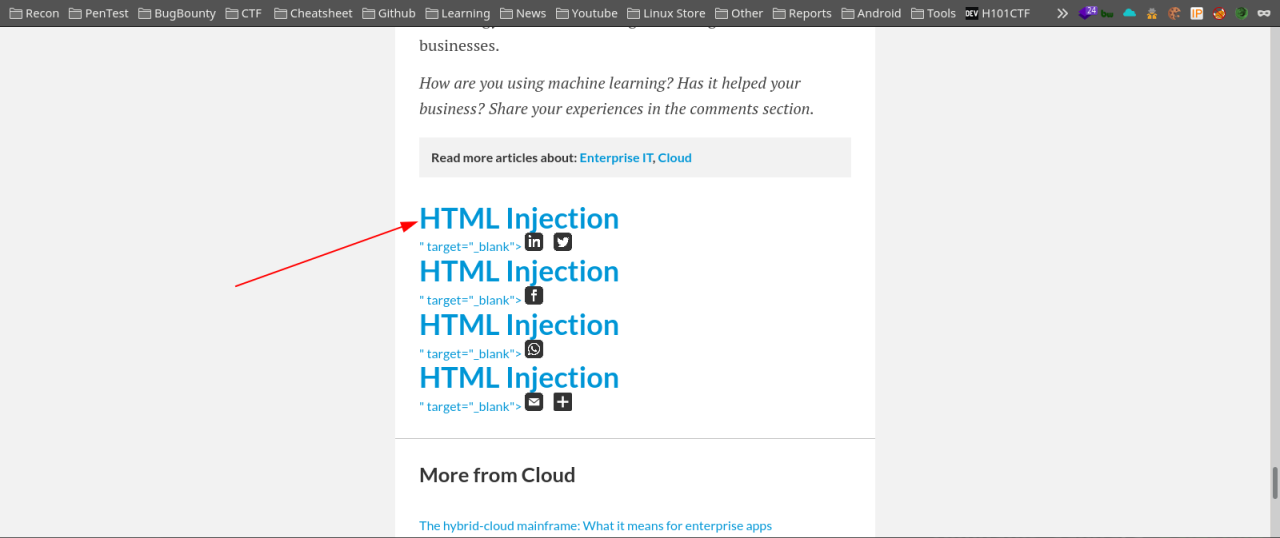

POC1:

https://target.com/enterprise-it/machine-learning?amp="><h1>HTML Injection</h1>

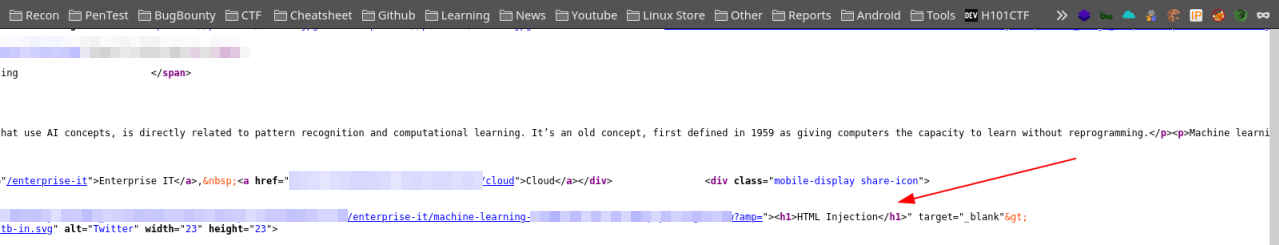

Source Code:

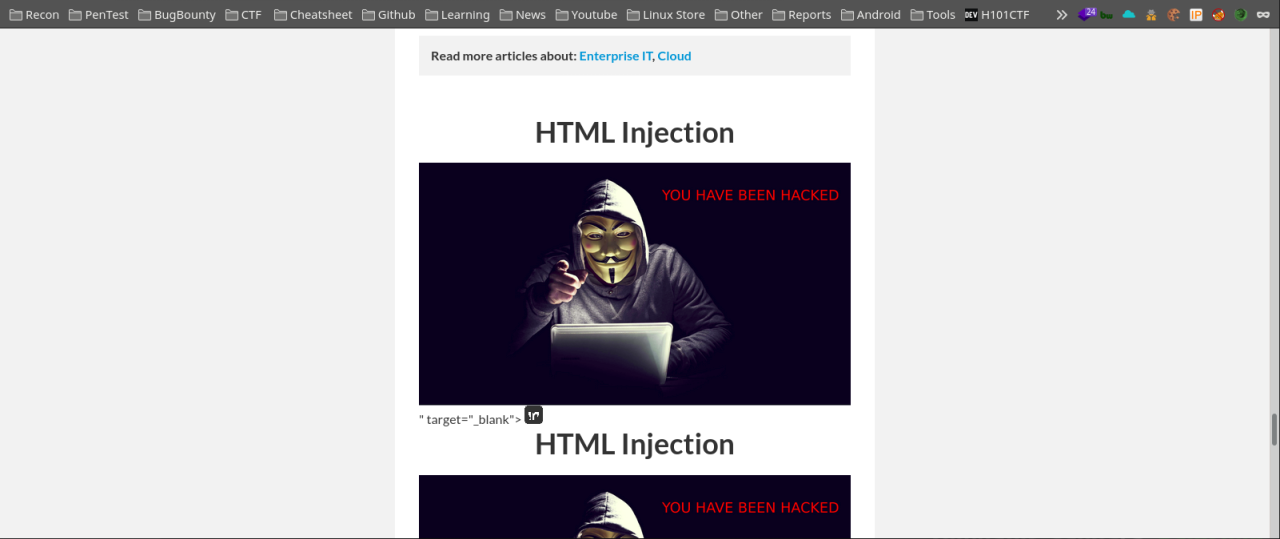

POC2:

حقن صورة في الموقع :

https://target.com/enterprise-it/machine-learning?amp="></div><center><h1>HTML Injection</h1><br><img src="https://12345rt198e.ngrok.io/POC.jpg"></center>

خطر الثغرة :

1. تستخدم في التصيد الاحتيالي

2. الاسائة الى زوار الموقع

3. تشويه الموقع وتغيير محتواه

كيف يتم اصلاح الثغرة :

الطريقة سهله جداً هي عمل فلتره للبيانات المارة بين حقول البيانات, و هناك دوال في لغة php متخصصة لهذا الأمر, مثل دالة htmlentities

ماهي دالة htmlentities ؟

تقوم هذه الدالة بفلترة البيانات المارة الى الموقع ولن يتم تنفيذ اي كود ضار.

<?php echo htmlentities($_GET['amp']); ?>

المراجع :

https://www.acunetix.com/vulnerabilities/web/html-injection